SEOポイズニングとは?被害の予防方法と検索エンジン悪用のスパム行為を解説

SEO ポイズニングというスパム行為をご存知ですか。検索エンジンを悪用する詐欺の一種です。不正なWebサイトを検索順位の上位に悪質な手法で表示させ、アクセスしたユーザーに攻撃を仕掛けます。検索結果を一見すると正常なホームページのように見えるため注意が必要です。この記事ではSEOポイズニング被害のケースから予防対策まで解説します。

SEOポイズニングとは

SEOポイズニングとは、SEOを悪用したスパム行為(インターネット上の迷惑行為)の一種です。攻撃者は、さまざまな悪質な手法を使って、Googleなどの検索エンジンのランキングを改ざんし、検索結果ページ(SERP)の上位に、不正なWebサイトを表示させます。

そのような不正なWebサイトには、ユーザーのPCを攻撃しようとする操作が仕組まれています。アクセスすると、別の悪質なWebサイトにリダイレクトさせたり(クローキング)、マルウェアをダウンロードさせたりするように仕掛けられます。

SEOポイズニングの特徴

SEOポイズニングのには、「知らぬ間に自社サイトが詐欺に悪用されている可能性がある」という恐ろしい特徴があります。悪質な手法で検索エンジンの上位に表示させる不正なWebサイトは、攻撃者が作成したサイトの場合もありますが、他人の正規Webサイトを改ざん(クラッキング)し、不正利用しているケースも多々あるためです。

なお、Webサイトを改ざん(クラッキング)する手口は、OSやソフトウェアのセキュリティホール(不具合やセキュリティ上の弱点)から侵入されるケースが一般的です。

また、SEOポイズニングは、Webサイトの運営者が気づかないうちに行われることが少なくありません。サイトの脆弱性が放置されていたり、セキュリティ対策が不十分だったりする場合、攻撃者に付け入る隙を与えてしまいます。その結果、サイト運営者が知らないうちに、自社のWebサイトが SEO ポイズニングの被害に遭い、ユーザーを攻撃サイトに誘導してしまうリスクがあるのです。

SEOポイズニングの目的

SEOポイズニングの目的は、不正な利益を得ることです。具体的には、スパム広告や詐欺的な商品・サービスを宣伝し、訪れたユーザーから金銭を騙し取るなどの行為を行います。また、※1マルウェアに感染させることで個人情報を盗み取る、※2ボットネットに加えさせるなどの目的もあります。

| ※1マルウェアとは、悪意のあるソフトウェアの総称です。コンピュータやデバイスに侵入し、不正な動作を行うようにプログラムされています。例として、ウイルス、トロイの木馬、ランサムウェアなど、さまざまな種類があります。マルウェアは、データ破壊、情報盗難、ネットワーク攻撃など、さまざまな被害を引き起こす可能性があります。 |

| ※2ボットネットとは、マルウェアに感染したコンピュータ群のことです。ボットはマルウェアの一種で、攻撃者が外部からパソコンやスマートフォンを勝手にコントロールすることができる悪意のあるプログラムです。ボットがネットワークを形成し複数のコンピュータやデバイスが制御されボットネットとなります。ボットに感染したユーザーは気づきづらく、知らぬ間にボットネットとして一元的に遠隔操作が行われ、ネット犯罪の活動や大規模な攻撃を実行させられます。 |

SEOポイズニングの仕組みと手口

SEOポイズニングでは、攻撃者がWebサイトの脆弱性を突いて不正なコードを埋め込み、検索エンジンのクローラーを欺く手法が用いられます。具体的には、キーワードスタッフィングやクローキング、リダイレクト、コメントスパムなどの手口が存在します。これらの手法により、攻撃者は検索結果での表示順位を不正に操作し、ユーザーを攻撃サイトに誘導するのです。

SEOポイズニングがWebサイトに与える影響

SEOポイズニングは、Webサイトに様々な悪影響を及ぼします。まず、不正なコードが埋め込まれることで、サイトの表示速度が低下したり、表示内容が崩れたりしかねません。

また、検索エンジンからペナルティを受けて検索順位が大幅に下落したり、最悪の場合はインデックスから削除されたりするリスクもあります。SEOポイズニングは、Webサイトの信頼性や評判を大きく損なう恐れがあるのです。

SEOポイズニングの主な手口

SEOポイズニングは、検索結果を悪用してユーザーを不正なサイトに誘導する手法で、主に以下の2つの手口があります。

悪質なサイトへのリダイレクト

一つ目は、正規のWebページに不正プログラムを仕込み、ユーザーを悪質なサイトへリダイレクトさせる手口です。このリダイレクトによりユーザーはハッキングや二次被害に遭うリスクがあります。

ターゲットとなるのは通常のWebページだけでなく、PDFページやリスティング広告の場合もあります。特にGoogleのリスティング広告は自然検索結果に比べ基準がやや緩いため、偽サイトが表示されることもあります。

これらの理由から、検索エンジンに表示されるすべてのページがターゲットになり得ることを認識し、定期的に関連する検索結果をチェックすることが重要です。

不正プログラムを設置する

二つ目は、メモリ上のみで存在できる不正プログラムを用いる手口です。従来の不正プログラムがファイル形式で存在するのに対し、このタイプのプログラムはセキュリティソフトによる検出やスキャンが困難で、対処が遅れると大きな被害につながる恐れがあります。

これらの手口によるSEOポイズニングは、Webサイトのセキュリティリスクを高めるため、十分な警戒と対策が必要です。

SEOポイズニングの施策例

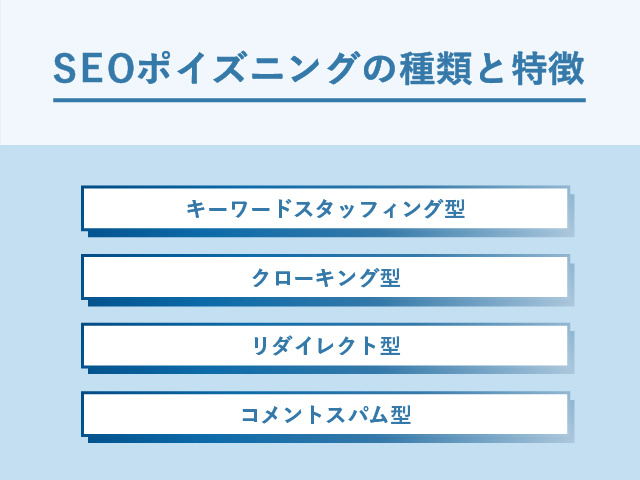

SEOポイズニングには、様々な種類と特徴があります。ここでは、代表的なSEOポイズニングの手法である、キーワードスタッフィング型、クローキング型、リダイレクト型、コメントスパム型について解説します。

キーワードスタッフィング

キーワードスタッフィング型のSEOポイズニングは、Webサイトのコンテンツ内に大量のキーワードを不自然に詰め込む手法です。これにより、検索エンジンから高い関連性があると判断され、検索結果での表示順位が上昇します。しかし、実際のコンテンツはユーザーにとって無意味なものであり、攻撃サイトへの誘導を目的としています。

クローキング型

クローキング型のSEOポイズニングは、検索エンジンのクローラーとユーザーに対して、異なるコンテンツを表示する手法です。クローラーにはSEO対策されたコンテンツを見せる一方、ユーザーには攻撃サイトへ誘導するコンテンツを表示します。これにより、検索順位を上昇させつつ、ユーザーを攻撃サイトに誘導するのです。

リダイレクト型

リダイレクト型のSEOポイズニングは、Webサイトに不正なリダイレクトを仕込む手法です。ユーザーが検索結果からサイトを訪問すると、自動的に攻撃サイトにリダイレクトされてしまいます。この手法では、元のサイトの評判を利用しつつ、ユーザーを攻撃サイトに誘導できます。

コメントスパム型

コメントスパム型のSEOポイズニングは、ブログやフォーラムなどのコメント欄に、不正なリンクを大量に投稿する手法です。これらのリンクからサイトへの被リンクを増やすことで、検索順位の操作を図ります。コメントスパムは、サイトの信頼性を損なうだけでなく、ユーザーを攻撃サイトに誘導する危険性もはらんでいます。

SEOポイズニング被害の事例

SEOポイズニングには、さまざまな事例がありますが、一般的には、Web上で話題になっている事件・イベント・著名人などに関連するキーワードを悪用する事例が多く見受けられます。一方で、競合が少ないキーワードでも起こり得ます。スモールワードは上位表示しやすいため、ニッチなキーワードが悪用する場合もあります。また、優良の広告枠(リスティング広告)を利用するケースもあります。

悪質な手法で検索エンジンの上位に表示させた不正なWebサイトは、アクセスしたユーザーを偽ショッピングサイトなどへ誘導するケースが多いようです。過去には、学校法人が運営する幼稚園のWebサイトが改ざんされ、偽ショッピングサイトへリダイレクトされるといった事例がありました。

その他にも、SEOポイズニング被害の主な事例を、いくつかご紹介します。

1.大規模なSEOポイズニング事例

過去には、多くの大規模なSEOポイズニング事例が報告されています。例えば、2011年に発生した「Gumblar」と呼ばれる事例では、数千のWebサイトが感染し、ユーザーが攻撃サイトに誘導されました。

また、2019年には、「Magecart」と呼ばれる攻撃グループによる大規模なSEOポイズニングが発生し、多くのECサイトが被害に遭いました。これらの事例は、SEOポイズニングの脅威の大きさを物語っています。

2.ハイチ大地震に便乗したSEOポイズニング攻撃

2010年1月にハイチ大地震が発生した際には、義援金の寄付を募ると偽って、実際には悪質なWebサイトにユーザーを誘導するSEOポイズニングの例が数多く報告されました。

※参考:株式会社角川アスキー総合研究所、「ハイチ大地震に便乗したSEOポイズニング攻撃が横行 – F-Secureら警告」、ASCII.jp、2010年01月15日、(アクセス2023年5月29日)

3.偽のTV放送予定ページからブラウザ通知スパムへ誘導する攻撃

2020年から2021年には、東京オリンピックの開催に伴うSEOポイズニングが増加しました。一例として、正規サイトの改ざんをした不審スポーツ中継サイトが確認されています。インターネット検索後、正規サイトと思い込んだユーザーが不審サイトにアクセスすると、動画視聴のためと称してメールアドレスなどの個人情報を登録させて入手する手口でした。

※参考:トレンドマイクロ株式会社、「東京オリンピック開会直前、偽のTV放送予定ページからブラウザ通知スパムへ誘導する攻撃を確認」、Trend Micro Research、2021年7月19日、(アクセス2023年5月29日)

4.SEOポイズニングによる偽ショッピングサイトへの誘導

一般財団法人日本サイバー犯罪対策センター (JC3) の発表によれば、検索エンジンの検索結果から偽ショッピングサイトに誘導されるケースが増加しているそうです。トレンドマイクロ株式会社の2022年10月記事によると、改ざんされたWebサイトに、悪意のあるPHPスクリプト(SEOマルウェア)が設置され、そのWebサイトを訪問したユーザーを偽ショッピングサイトに誘導する事例が複数確認されています。犯罪アクターの主な目的は、クレジットカードと個人情報の窃取です。

※参考:トレンドマイクロ株式会社、「SEOポイズニングによる偽ショッピングサイトへの誘導を行うPHPマルウェアの解析」、Trend Micro Research、2022年10月7日、(アクセス2023年5月29日)

5.「えきねっと」偽サイト

2022年10月、Google検索で「えきねっと」を検索すると、偽サイトがトップに表示されていたことが話題になりました。これは、検索エンジンの広告枠を悪用したSEOポイズニングによるものでした。Googleなどの検索エンジンには、※1広告枠(リスティング広告)があり、広告枠を購入すると、検索結果一覧の中で目立つ場所に表示されます。この犯罪アクターはこの仕組みを悪用しました。「えきねっと」というキーワードの広告枠を購入して、※2正規Webサイトよりも上に表示されるようにしたSEOポイズニングの一例です。

※1:Googleのリスティング広告には、「広告」または「スポンサー」と小さく記載されています。Googleなどの検索エンジンは、通常の検索結果からは何も収入を得ませんが、広告枠(リスティング広告)がクリックされれば収入を得ます。

※2:正規の「えきねっと」はJR東日本が提供しています。

※参考:岡田有花記者、「検索トップに偽サイト だまされない対策は? 「えきねっと」偽サイトの”真の問題”」、Yahoo!Japan、2022年10月20日、(アクセス2023年5月29日)

SEOポイズニングの予防と対策方法

SEOポイズニングは、検索エンジンを悪用したスパム行為のため、ユーザーは検索エンジンからインターネットを利用する際には注意が必要です。

まず、Webサイトを開く前にドメイン(https://の後の部分)やディスクリプションを確認しましょう。不自然な場合は不正サイトの可能性があります。

次に、頻繁に利用するWebサイトは、URLを直接入力するか、ブックマークからアクセスすると、SEOポイズニングの被害は避けられます。

しかし、Webサイト運営者・管理者の場合は、その利点が問題点にもなります。検索エンジンを介さなければ、自社のWebが悪用されていても気づきにくいのです。つまり、もし自社のWebサイトが攻撃者の詐欺サイトとして不正に利用されていても、ブックマークからアクセスすれば正規のサイトが表示されるため、悪用されていることに気づかない可能性が高いです。そのようなSEOポイズニングの恐怖を知り、できる限りのセキュリティ対策を行うことが重要です。以下に、各個人(検索エンジン利用者)としてと、Webサイトの運営者・管理者としての、なすべき予防と対策を解説します。

個人が行うべきセキュリティ対策

SEOポイズニングを未然に防ぐために、誰でもすぐに行うべきことは、PC、iPhone、Androidなどのアップデートとセキュリティ対策です。下記に説明します。

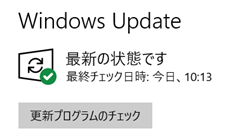

OSやソフトウェアのアップデート

誰もが行うべき基本的なセキュリティは、常にOSやソフトウェアの更新情報を確認して、迅速にアップデート(セキュリティパッチをインストール)を行うことです。

コンピュータ、iPhone、AndroidなどのOSやソフトウェアは、不具合などによる情報セキュリティ上の欠陥(脆弱性)が見つかる度に、それを塞ぐための更新プログラムを作成し、インストール・アップデートにて提供されます。脆弱性(セキュリティホール)が放置されたままインターネットを利用することは危険なため、OSやソフトウェアが更新された都度、アップデートを行うことが必要不可欠です。

|

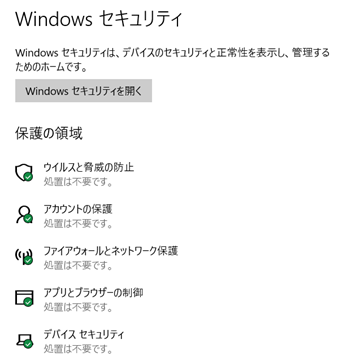

セキュリティソフトの導入

Windowsのパソコンを利用している方には、Windowsのセキュリティ対策ソフト「Microsoft Defender」が標準でインストールされています。このWindowsに備えられているMicrosoft Defenderを有効にしておくと、ほとんどのマルウェア・ウイルスなどの進入を防ぎ、セキュリティソフトとしての基本的な役割を果たしてくれます。

※「AV-Comparatives」という組織による「Real-World Protection Test」2~3月のセキュリティソフト比較検証結果を見ると、無料のMicrosoft Defenderは、一般的な有料セキュリティソフトと遜色がないことがわかります。

※参考:AV-Comparatives、「Real-World Protection Test Feb-Mar 2023 – Factsheet」、Independent Tests of Anti-Virus Software、最終改訂日 2023 年 4 月 17 日、(アクセス2023年5月29日)

なお、Windowsセキュリティが正常に動作する(「処置は不要です。」の状態)には、Windows Updateを常に「最新の状態です」にしておく必要があります。それらはWindows PCの「設定」で確認できます。

(ここでは、Windowsに搭載されているセキュリティソフトをクローズアップして説明しましたが、 Mac OS、iPhoneなどのApple製品も、市販セキュリティソフトと同等かそれ以上のセキュリティ機能が備わっています。ただし、いずれも常に最新アップデートをしておく必要があります。また、Apple製品からのインターネット検索は、プライバシー保護に優れたSafariの使用がおすすめです。)

Windowsに搭載されているセキュリティソフトでは心配な方をはじめ、企業取引やネットバンク取引、個人情報をよく利用する方は、Windows の「Microsoft Defender」よりも強力な市販セキュリティソフトを導入した方がよいでしょう。

特に、未知のウイルスや亜種ウイルス(発見済みのウイルスを改変したウイルス)の検知・防御機能、メールセキュリティ、個人情報保護、ネットバック保護などは、いくつかの市販セキュリティソフトの方が優秀だとも言われています。

Webサイトの運営者・管理者が行うべきセキュリティ対策

Webサイトの運営者・管理者は、自社のWebサイトが、改ざんされてSEOポイズニングに悪用されることのないように、厳重なセキュリティ対策が必要です。

自社のWebサイトが改ざんされると、被害者であるばかりか、知らぬ間に加害者として悪用される可能性もあります。上記の「各個人が行うべき【予防対策】」はもちろん、WordPress などのCMSも、常に最新のアップデートをして、セキュリティホール(脆弱性)を埋める必要があります。例えばWordPressの場合は、バージョンアップやプラグインを自動更新に設定した上で、さらにプラグインの更新漏れがないか定期的に管理画面の通知を確認しましょう。

また、自社Webサイトのコピーサイトが出回っていないか、検索エンジンでキーワード検索をして確認したり、ウイルスに感染していないかを分析したりすることも必要です。

下記に、Webサイトの運営者・管理者が行うべきSEOポイズニング対策を4つご紹介します。

Googleサーチコンソールの確認

Webサイトの運営者・管理者は、定期的に「Google Search Console」で何か異変がないかを確認しましょう。

|

「セキュリティの問題」→「問題は検出されませんでした」を確認 「検索パフォーマンス」→ヒットキーワードやURLを確認 |

関連のないヒットキーワードやURLがある場合は、攻撃の可能性を疑いましょう。

なお、株式会社ipeではGoogleサーチコンソールの対応ポイントをまとめた資料を公開しています。大手実績多数の株式会社ipeに在籍するアナリストたちの知見を凝縮した、明日から使える実践的な知識をご紹介しております。

Microsoft Defender for Businessの活用

Windows10以降(Homeエディション以外)のPCを使う小規模の企業や組織の場合は、※「Microsoft Defender for Business」がおすすめです。ユーザーごと月額税込み363円で、標準搭載の「Microsoft Defender」よりセキュリティ対策を強化してくれるサービスです。なお、既にサブスクリプション「Microsoft 365 Business Premium1」(1ユーザー2,750円)に加入している場合は、サービスに含まれています。

※参考:Microsoft、“Microsoft Defender for Business”、(アクセス2023年5月29日)

WAF(ワフ)の活用

WAF(ワフ=Web Application Firewall)は、Webアプリケーション(インターネットでの情報のやり取りを利用したアプリ)保護に優れたセキュリティ対策です。Webサイトへの不正ログインや改ざん、情報窃取などをブロックし、ファイアーウォールやIDS/IPSなどでは防御することが難しいサイバー攻撃を検知し遮断します。だからと言ってWAF(ワフ)だけで充分なのではなく、強固なセキュリティシステムを構築するためには、ファイアーウォールやIDS/IPSと組み合わせることが必要です。まず、ファイアーウォールでは通信を許可または拒否するかを判断し、次にIDS/IPSにてファイアーウォールでは防げない不正なアクセスを検知・防御した後、WAFはさらに高度な攻撃をガードします。ファイアーウォールとIDS/IPSこの3つのセキュリティ製品の多層防御が補完関係となり、Webサイトの安全を守るための役割を果たします。なお、WAFの種類には、クラウド型、インストール型、専用ハードウェア設置型があります。

Web改ざん検知ツールの活用

Web改ざん検知ツールとは、自社のWebサイトが不正に改ざんされたことを検知するツールです。セキュリティ対策を行っていても、知らぬ間にWebサイトが改ざんされている可能性があるため、上記のセキュリティ対策と併せて導入をおすすめします。

改ざんの検知のみならず、通知をしてくれるタイプや、自動で復旧作業まで行ってくれるツールなど、様々な種類があります。検知する速度は、リアルタイムで検知するタイプと、定期的に監視するタイプがあります。

定期的なWebサイトの監視と診断

Webサイトを定期的に監視し、不審な変更や anomaly がないかチェックが大切です。アクセス解析ツールを活用し、急激なトラフィックの変動や、不自然な検索キーワードからのアクセスなどを監視しましょう。また、サイトの脆弱性を診断するツールを用いて、定期的にセキュリティ上の問題がないか確認も重要です。

CMSやプラグインの更新

WordPress などの CMS を使用している場合、本体やプラグイン、テーマなどを常に最新の状態に保つことが重要です。古いバージョンには、既知の脆弱性が存在している可能性があり、攻撃者に悪用される恐れがあります。セキュリティ更新が公開されたら、速やかに適用しましょう。

適切なユーザー権限管理

Webサイトの管理画面には、適切なユーザー権限を設定が重要です。不要なユーザーアカウントは削除し、管理者権限は最小限の人数に限定しましょう。

また、推測されにくい強力なパスワードを設定し、定期的に変更することも忘れずに。適切なユーザー権限管理は、不正アクセスのリスクを減らすために欠かせません。

企業や組織向けセキュリティ対策

現代社会のIT化に伴い、サイバー攻撃もますます高度化しています。どれほど高い性能を誇るセキュリティソフトや対策機器でも、検知しにくい巧妙なサイバー攻撃(例えば※ゼロデイ攻撃など)があり、100%完全に防御することは非常に困難です。Webで情報を扱う企業や組織は、ログ解析の相関分析などを通して、埋もれている攻撃の痕跡や予兆を速やかに検知する必要があります。万が一脅威に遭ってしまっても被害が広がる前に対処することが重要です。

|

※「ゼロデイ攻撃」とは、脆弱性(セキュリティホール)が発見されてからメーカーが修正プログラムを配布するまでの間に、その脆弱性(セキュリティホール)を利用して行われる攻撃です。未発見の欠陥(ゼロデイ脆弱性)を悪用するための研究開発は活発化しており、複数のサイバー犯罪組織のみならず、世界には国の政府機関が攻撃者として関与しているケースもあります。 (※セキュリティが万全である内閣府も2021年4月「ゼロデイ攻撃」の被害に遭っています。) |

※参考:朝日新聞社 須藤龍也委員、吉沢英将委員、「内閣府にサイバー攻撃 サーバーに「ゼロデイ」の痕跡」、朝日新聞DIGITAL、2021 年 4 月 22 日、(アクセス2023年5月29日)

下記に、企業や組織向けのセキュリティ対策を、いくつかご紹介します。セキュリティレベルが高くなるほど費用も高額になるようです。

SIEM(シーム)・UEBA (ユーイービーエー)・SOAR(ソアー)

不正アクセスや未知の脅威をいち早く検知し、インシデント対応を迅速に行うために、SIEM(シーム)やUEBA (ユーイービーエー)、SOAR(ソアー)といった効果的なソリューションが注目され、導入する企業が増えています。

|

マネージドセキュリティサービス(MSS)

企業や組織の場合は、マネージドセキュリティサービス(MSS)を外注するのもよいでしょう。マネージドセキュリティサービス(MSS)とは、企業のセキュリティ対策の運用(監視・保守・対処など)を、社外のセキュリティ専門企業などが請け負うサービスの事を言います。

IT化が急速に進む現代において、企業や組織のセキュリティ対策は、SOC(ソック=セキュリティオペレーションセンター)とCSIRT(シーサート=コンピュータセキュリティインシデントレスポンスチーム)の両方が必要とされています。

|

マネージドセキュリティサービス(MSS)では、セキュリティ専門企業に、SOC(ソック)とCSIRT(シーサート)の両方を任せることができます。

基本的には24時間365日体制ですが、ベンダーによってサービス内容が異なるので事前に確認し検討する必要があります。セキュリティ対策のサーバーなどが稼働していることを確認(死活監視)するだけのMSSベンダーもいる一方で、セキュリティ監視やログ解析など様々なことを行ってくれるMSSベンダーもいます。

SEOポイズニングの検知方法

SEOポイズニングを早期に検知することは、被害を最小限に抑えるために重要です。ここでは、Webサイトの表示速度や表示内容の異常のチェック、検索順位の急激な変動への注意、アクセス解析による不自然なトラフィックの検知、セキュリティツールを用いたマルウェアスキャンの実施について解説します。

Webサイトの表示速度や表示内容の異常をチェック

SEOポイズニングに感染したWebサイトでは、表示速度が低下したり、表示内容が崩れたりします。定期的にサイトを閲覧し、このような異常がないかチェックしましょう。

特に、普段と異なる遅さや、見慣れないコンテンツの表示には要注意です。異常を発見したら、速やかに原因を調査する必要があります。

検索順位の急激な変動に注意

SEOポイズニングによって、検索順位が不自然に上昇したり、逆に急激に下落したりすることがあります。定期的に自社サイトの検索順位を監視し、通常とは異なる変動がないか注意しましょう。特に、自社が意図しないキーワードで上位表示されている場合は、SEOポイズニングの可能性を疑う必要があります。

アクセス解析による不自然なトラフィックの検知

アクセス解析ツールを活用し、サイトへのトラフィックを注意深く監視することが重要です。SEOポイズニングによって、通常とは異なる検索キーワードからのアクセスが増加したり、直帰率が異常に高くなったりすることがあります。これらの異常な兆候を早期に発見し、原因を特定することが求められます。

セキュリティツールを用いたマルウェアスキャンの実施

SEOポイズニングの検知には、セキュリティツールを用いたマルウェアスキャンが有効です。ウェブサイト全体をスキャンし、不正なコードや疑わしいファイルがないかチェックしましょう。無料、有料を問わず、様々なセキュリティツールが提供されています。定期的なスキャンを行い、マルウェアの早期発見に努めることが重要です。

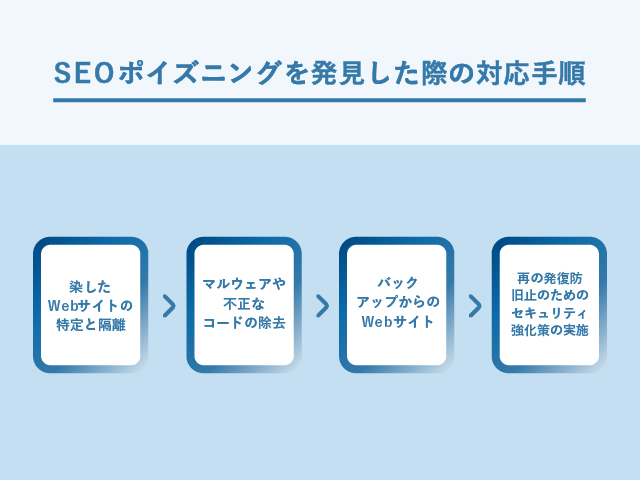

SEOポイズニングを発見した際の対応手順

SEOポイズニングを検知した場合は、速やかに適切な対処を行うことが求められます。ここでは、感染したWebサイトの特定と隔離、マルウェアや不正なコードの除去、バックアップからのWebサイトの復旧、再発防止のためのセキュリティ強化策の実施について解説します。

感染したWebサイトの特定と隔離

SEOポイズニングに感染したWebサイトを特定したら、まずはサイトを隔離することが重要です。感染拡大を防ぐため、一時的にサイトを非公開にするなどの措置を講じましょう。同時に、サーバー上の他のサイトへの影響も確認し、必要に応じて隔離します。

マルウェアや不正なコードの除去

次に、感染したサイトからマルウェアや不正なコードを取り除く作業を行います。手動で不正なファイルを削除する方法もありますが、専門的な知識が必要です。セキュリティ会社のサービスを利用するのも一つの選択肢でしょう。マルウェア除去ツールを使う場合は、信頼できるベンダーの製品を選ぶことが重要です。

バックアップからのWebサイトの復旧

マルウェアや不正なコードを除去した後は、感染前の状態にWebサイトを復旧させる必要があります。定期的にバックアップを取っていれば、そこから復旧させるのが最も確実な方法です。バックアップがない場合は、クリーンな環境で再構築するしかありません。復旧作業は慎重に行い、再感染のリスクを避けることが大切です。

再発防止のためのセキュリティ強化策の実施

SEOポイズニングの被害を受けたWebサイトは、再発防止のためのセキュリティ強化策を講じる必要があります。脆弱性の修正、最新のセキュリティパッチの適用、WAFの導入、強力なパスワードポリシーの適用など、多層的なセキュリティ対策を実施しましょう。また、サイトの監視を強化し、不審な兆候がないか常にチェックすることも重要です。

SEOポイズニングに似た要注意の手口

SEOポイズニングに似た他の手口も存在します。それはドメイン配下に勝手にページを作る手法です。

この手法では、攻撃者が合法的なウェブサイトのドメイン配下に、管理者の知らない間に不正なページを作成します。例えば、正規のウェブサイト「https://www.example.net/」の下に、「https://www.example.net/poisoning/」のようなページが勝手に作ることです。

これにより、第三者がサイトを不正に運営し、訪れたユーザーに対して攻撃を行えてしまいます。

勝手に作られたページは、外見上は正規のページと区別がつかないことが多く、サイトの管理者には気づきにくいです。この隠蔽性が、攻撃者にとって有利に働く要因となっています。

この手法は比較的古いものですが、今でも効果的に使用されています。特にセキュリティ対策が十分でないウェブサイトでは、依然として大きな脅威となり得ます。

このような攻撃を防ぐためには、定期的にGoogleサーチコンソールなどのツールを使用して、インデックス状況を確認し、見覚えのないページが生成されていないかチェックすることが重要です。また、サイトのセキュリティ対策を強化し、不正アクセスを防ぐようにしましょう。

SEOポイズニング対策には専門家の活用をおすすめ

SEOポイズニングは、Webサイトの運営者にとって大きな脅威となる問題です。本記事では、SEOポイズニングの基本知識から、その影響、予防策、検知方法、対処手順まで、幅広く解説してきました。

SEOポイズニングを防ぐためには、日頃からセキュリティ対策を怠らず、定期的なサイトの監視と脆弱性の診断を行うことが重要です。CMSやプラグインを常に最新の状態に保ち、適切なユーザー権限管理を行うことも欠かせません。

万が一SEOポイズニングの被害に遭ってしまった場合は、速やかに適切な対処を行うことが求められます。感染サイトの隔離、マルウェアの除去、バックアップからの復旧など、一連の作業には専門的な知識が必要です。

SEOに関するご相談があれば、ぜひipe(アイプ)へご相談ください。